重點文章

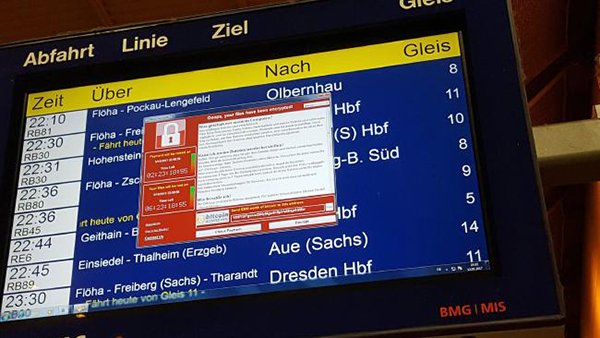

橫掃全球的 WannaCry 病毒目前仍然不斷擴散,甚至衍生多個變種規避「Kill Switch」關閉裝置。到了星期一,相信不少回到辦公室的人們可能都會發現自己的電腦已經中招,不能操作。

對此,微軟主席兼微軟的法律總裁 Brad Smith 撰寫了部落格,公開指出 WannaCry 的嚴重程度之餘,也帶出了 3 個有關系統保安的教訓。

- 提供作業系統的科技公司需要付出最大的努力防止系統出現風險,微軟擁有 3500 個系統保安工程師,可以在病毒/木馬/勒索軟件來襲後第一時間作出回應之外,還為系統發現風險並第一時間作出更新,例如在新的保安功能,當中包括在 3 月的安全性更新,可以減少系統保安風險,並且不斷從攻擊中學習。

- 這些勒索軟件的攻擊反映了系統保安是由科技公司和消費者共同承擔,因為不少中招的電腦未安裝系統更新導致,為系統進行更新是唯一可以防止同類勒索軟件的來襲。

- 政府部門和機構開發的黑客工具如果被洩漏,對全球系統保安構成重大風險,他提出了例子,在 2017 年維基解密(WikiLeak)曾公開儲存在 CIA 的系統漏洞,今次的是黑客偷取美國國家安全局的黑客工具導致。微軟要求各國政府採取行動,建立全球一致的反黑客的法例,如同管制武器一樣,防止類似的勒索軟件再爆發。

使用 Windows 的用戶,請利用 Windows Update 或按這裡下載和安裝系統更新檔案,確保 Windows 處於最新狀態。如果一直沒有啟動 Windows 自動更新,請拔除 LAN 線和斷開 WiFi,讓電腦在離線的狀態下備份所有檔案,然後從其他沒出事的裝置下載 Windows 更新檔,傳送回電腦再作更新。